🔐 reCAPTCHA cambia ruolo (dal 2 aprile 2026)Google ha comunicato un aggiornamento importante per chi utilizza reCAPTCHA sui propri siti. 📅 Dal 2 aprile 2026Con questo cambiamento, i clienti che implementano reCAPTCHA sui propri siti web diventeranno Titolari del Trattamento (data controller), determinando finalità e modalità del trattamento dei dati personali dei propri utenti, mentre

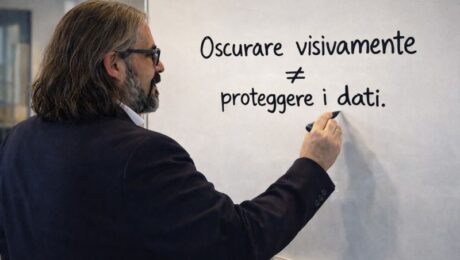

Oggi ho ricevuto un CV “anonimizzato” da un’agenzia di recruiting, in PDF. Peccato che fosse sufficiente copiarne il testo e incollarlo in un editor per recuperare tutti i dati personali del candidato. Oscurare visivamente ≠ proteggere i dati. Ho informato il DPO dell’agenzia della criticità.Ora resta da capire se il problema verrà trattato come un

🔐 La sicurezza prima di tutto! Oggi voglio condividere con voi un esempio concreto di come un semplice QR code possa rappresentare una minaccia per la sicurezza informatica. Ho ricevuto una mail che mi avvisava di un imminente pagamento in arrivo da un soggetto sconosciuto. Chiaramente allertato dalla stranezza, ho deciso di analizzare il QR

Con Il termine EU-CyCLONe, ci si riferisce alla “Rete Europea di Organizzazione per la Gestione delle Crisi Cibernetiche” (European Union Cyber Crisis Liaison Organisation Network). Questa iniziativa fa parte degli sforzi dell’Unione Europea per rafforzare la cybersicurezza tra gli Stati membri, in particolare per rispondere ad attacchi informatici (incidenti) su larga scala e a crisi

Il termine CSIRT sta per Computer Security Incident Response Team. Si riferisce a un gruppo specializzato che ha la responsabilità di gestire e rispondere agli incidenti di sicurezza informatica all’interno di un’organizzazione o di un ambito specifico (come un settore industriale o un’intera nazione). Funzioni principali di un CSIRT: 1. Prevenzione: Implementazione di misure per

L’Agenzia per la Cybersicurezza Nazionale (ACN) è un ente istituito dal governo italiano per rafforzare la sicurezza informatica del Paese e garantire la protezione delle infrastrutture digitali critiche. L’ACN svolge un ruolo centrale nella prevenzione e nella risposta agli attacchi informatici, lavorando in stretta collaborazione con enti pubblici e privati. La missione principale dell’ACN è

Servizi di Consulenza per l’adeguamento alla Normativa NIS2 La sicurezza informatica è oggi un tema cruciale per tutte le aziende, e con l’introduzione della normativa NIS2 (Network and Information Security Directive), le imprese sono chiamate a garantire standard di protezione sempre più elevati per prevenire e mitigare i rischi legati alle infrastrutture digitali. In questo

SentinelOne è una piattaforma avanzata di cybersecurity progettata per proteggere gli endpoint (dispositivi come computer, server e smartphone) da attacchi informatici, malware e minacce avanzate. Fondata nel 2013, l’azienda si è affermata come una delle leader nel settore della sicurezza informatica grazie al suo approccio innovativo basato sull’intelligenza artificiale (AI) e l’apprendimento automatico (machine learning).

Immagina che l’infrastruttura IT della tua azienda sia come un’automobile. Proprio come un meccanico controlla regolarmente il motore, le ruote e l’olio per assicurarsi che tutto funzioni correttamente, un RMM è uno strumento che fa lo stesso con i tuoi dispositivi informatici. Solo che, in questo caso, il “meccanico” è il tuo team IT, e